Welbeschouwd is de functie van een gebouwbeheersysteem slechts het aansturen van de verschillende installaties in het gebouw. Een goed systeem zorg ervoor dat de verlichting tijdig dooft, de verwarming niet aanstaat als de medewerkers al lang en breed thuis zitten en de boel veilig is afgesloten. Wanneer de regeling van het binnenklimaat totaal wordt ontregeld kan dat buitengewoon vervelend zijn, maar dat zal geen gevaarlijke situaties opleveren. Dat ligt wel een tikkeltje anders als het om een datacenter gaat. Wanneer een externe partij ongewild de controle krijgt over de klimaatbeheersing van een datacenter, kunnen de gevolgen veel groter zijn.

Dankzij de koppeling met het internet is het eenvoudiger geworden om de informatie die zo`n systeem verzamelt van buitenaf in te zien en te manipuleren. Maar op het internet liggen ook altijd kwaadwillenden op de loer om te kijken of ze nog informatie van hun gading kunnen vergaren. Als de internetcrimineel via het gebouwbeheersysteem binnen kan dringen in het kantoorsysteem met gevoelige informatie wordt het pas echt vervelend.

Netwerkcamera’s

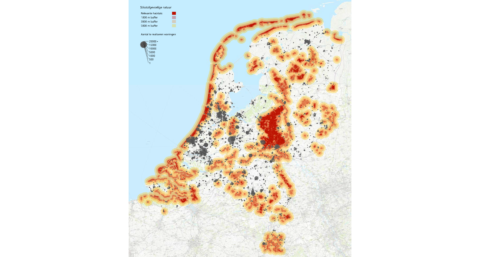

Het Nationale Cyber Security Centrum waarschuwt ervoor dat ICS/Scada-systemen steeds meer de aandacht krijgen van hackers. Een GBS valt ook onder deze systemen. De praktijk heeft inmiddels al uitgewezen dat het redelijk eenvoudig is om direct of via een omweg binnen deze gevoelige systemen te komen. Cybercriminelen kunnen bijvoorbeeld ontdekken welke netwerkcamera`s onbeveiligd met internet zijn verbonden. Bedrijven zetten die camera`s in om illegale activiteiten vast te leggen en het is niet de bedoeling dat criminelen daarbij kunnen. Bovendien is zo`n systeem vaak direct gekoppeld aan een beveiligingssysteem of gebouwbeheersysteem, waardoor een hacker ineens toegang krijgt tot privacygevoelige informatie.

Geen weet van elkaars expertise

Volgens IT-securitybedrijf Fox-IT realiseren zich veel installateurs realiseren onvoldoende dat ze in een IT-omgeving werken en houden zij geen rekening met eventuele cyberrisico`s. De IT-afdeling heeft op zijn beurt geen weet van de installaties die op het netwerk worden aangesloten en houdt dus ook geen rekening met wachtwoorden, patches en beveiligingsprotocollen. Het bedrijf adviseert de IT-afdeling daarom de nieuwe netwerkcomponenten op eventuele kwetsbaarheden te testen en wachtwoorden aan te aanpassen. De recente Wanacry ransomware-aanvallen, konden veel schade aanrichten omdat bedrijven oude systemen gebruikten, geen patches hadden geïnstalleerd en geen veiligheidstesten hadden uitgevoerd.

Algemene verordening gegevensbescherming

Eind volgende maand treedt de Algemene verordening gegevensbescherming (AVG) in werking. De wet Bescherming persoonsgegevens geldt dan niet meer. De AVG legt meer nadruk op de verantwoordelijkheid van organisaties om aan te tonen dat ze zich aan de wet houden. De verantwoordingsplicht houdt in dat bedrijven met documenten moeten kunnen aantonen dat ze de juiste organisatorische en technische maatregelen hebben genomen om aan de AVG te voldoen.

De recente aanvallen met respectievelijk de GoldenEye en WannaCry, zijn aanleiding om de installatiebranche nog eens extra te wijzen op cybersecurity.